-

ATTN: Invoice J-[RANDOM NUMBERS]

-

Your booking [RANDOM NUMBERS] is confirmed

-

Payment ACCEPTED [RANDOM NUMBERS]

-

FW: Invoice 2016-M#[RANDOM NUMBER]

先解燃眉之急,吃颗定心丸先!第一时间先奉上整理好的专杀工具和端口关闭工具,具体使用方法请浏览网页最后说明:

金山专杀工具下载(杀完毒后不会要求安装金山毒霸,如需请点击安装,良心企业)

360专杀工具下载(杀完毒前会默认安装,现在不耻,一直都不耻,不过360反应是最快的,第一出专杀,这点抵赞!不要相信网上公布的下载链接:http://dl.360safe.com/nsa/nsatool.exe,这不是专杀工具,是360安全卫士完整版,文件125M。)

自动关闭入侵端口135、137、138、139、445工具下载(批处理,下面公布批处理代码,请放心使用,不放心的用记事本打开查看后使用或者自己复制代码做成bat运行)

5月12日,全球突发比特币病毒疯狂袭击公共和商业系统事件!英国各地超过40家医院遭到大范围网络黑客攻击,国家医疗服务系统(NHS)陷入一片混乱。中国多个高校校园网也集体沦陷。全球有接近74个国家受到严重攻击!

目前比特币勒索病毒卷土重来,迅速席卷全球,普通民众如何应对?

比特币勒索病毒卷土重来,席卷全球!

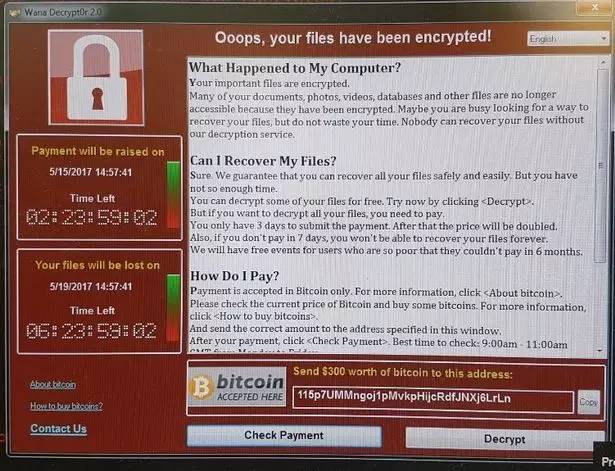

据英国镜报等报道,目前英国有超过40家医院电脑受到大规模攻击后沦陷。受到攻击的电脑显示,黑客索要每台电脑300美元的赎金(以英国医院为例, 如果每家医院有1000台电脑计算,相当于医院需要支付近300万人民币赎金)。如果用户不支付价值300美元的比特币,电脑里的全部资料将于7日内被删 除。同时黑客还警告,金额会在3日后翻倍。

受网络攻击影响的40家医院所有IT系统,如电话系统和患者管理系统目前通通暂停。这意味着所有系统都处于离线状态,医院根本无法接听来电。候诊的急症病人会根据医生的安排,转移到其他地方。目前至少一家医院被迫关闭。

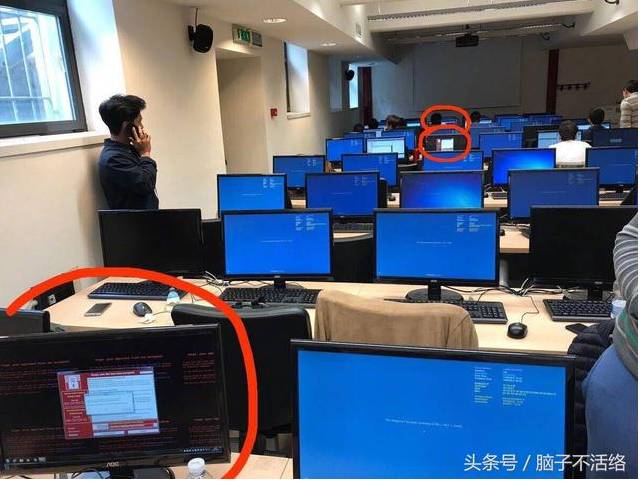

除了英国的医疗系统和商家以外,中国多个高校也同时发布了关于连接校园网的电脑大面积中勒索病毒的消息。这种病毒致使许多高校毕业生的毕业论文(设 计)被锁,需支付高额比特币赎金后才能解密。据网易的“壹号特工”公号爆料,病毒是全国性的,疑似通过校园网传播,十分迅速。目前受影响的有大连海事学 院、贺州学院、桂林电子科技大学、桂林航天工业学院以及广西等地区的大学。

而据腾讯等报道,根据网络安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的病毒攻击事件。“永恒之蓝”会扫描开放445文 件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程 序。

图片来源:脑子不活络

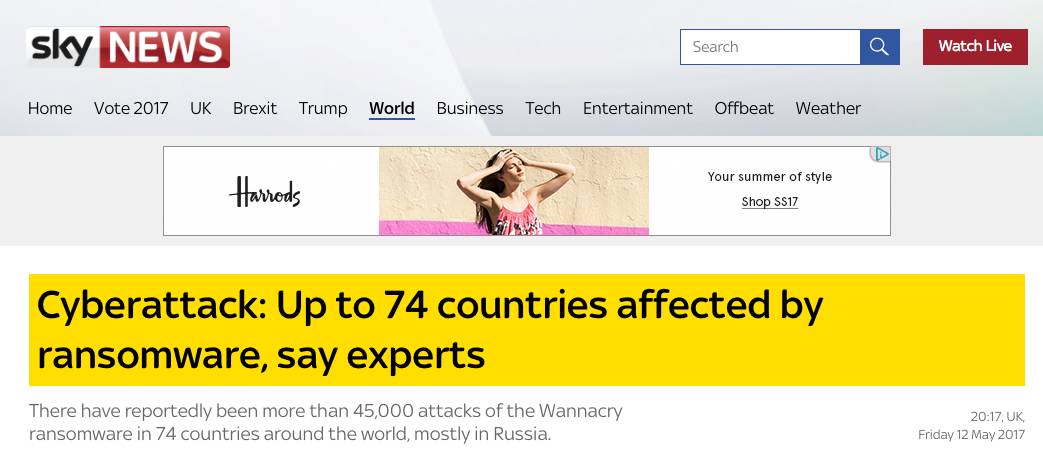

而据英国天空卫视报道,除了中英之外,全球有74个国家也遭受到“Ransomware”病毒的网络攻击,包括西班牙,俄罗斯,乌克兰和印度。目前已经发生了超过45,000次攻击,主要发生在俄罗斯。

一接受英国天空卫视采访的安全顾问表示:由于部分受攻击的国家和单位系统的知名度和认知度问题,受害者的范围实际可能更多。”

潜伏的黑手

其实早在去年,BBC就已报道,根据2家网络安全公司进行的信息调查显示,在过去的1年中,英国有23所大学,28家国民医疗保健系统(NHS)医 院和相关信托机构遭到了“勒索软件”(ransonware) 的严重攻击。其中一家大学甚至在过去的12个月中遭到了起码21次的故意攻击,让学校和医院的所有数据(包括学生和病人的各种资料)面临巨大的潜在威胁!

而据警方透露,目前勒索软件涉及的最大一笔赎金是5个比特币(大约相当于2900美元或2200英镑)。

“勒索病毒”到底是什么?

所谓“勒索病毒软件”,是黑客用来攻击用户计算机,对计算机内部的信息、资源进行加密,并以解密为交换条件对用户进行钱财勒索的恶意软件。它收取的赎金一般以“比特币”支付,目的在于隐蔽黑客身份。据了解,按照“汇率”,1比特币约等于582美元。

根据美国政府的统计,在美国国内,单单2016年,“勒索软件”攻击发生的频率就激增了300%,几乎每天都有4000件此类勒索案件发生,其危害程度绝对不容忽视。

如今,“勒索软件”更将魔爪伸向移动设备,包括手机。它的阴影笼罩着人们普通生活、工作涉及到的一切。

由于利用“勒索软件”攻击发生在缺乏完善监控的网络空间,对于案件的侦破有一定的难度,因此美国政府建议,针对勒索软件最好的防卫措施便是预防,并 建议用户应采用“垃圾邮件过滤”、“防火墙”、杀毒软件、备份数据等方法来进行预防。如果计算机不幸被感染,应该尽快将切断任何网络及关机。

“勒索病毒”的黑手是怎么伸出的?

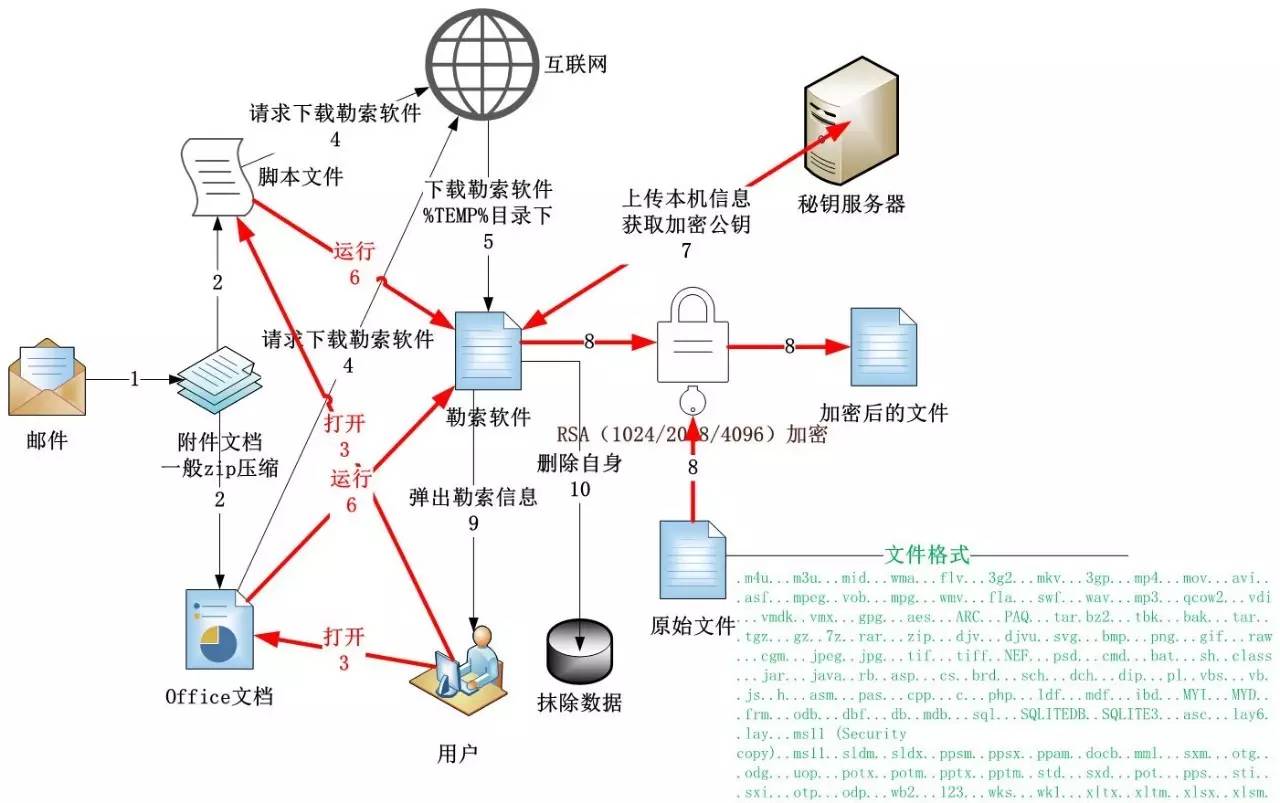

HKCERT (Hong Kong Computer Emergency Response Team Coordination Centre,香港电脑保安事故协调中心)指出,勒索病毒软件主要通过大量垃圾邮件及被入侵的网站快速散播。受害者往往是在打开垃圾电邮的附件时,或使用 被入侵的网站和网上广告载入漏洞攻击包而受到感染的。

目前已知的垃圾电邮标题包括:

这些恶意电邮中的附件,可能是已启动“宏”的微软 Office 档案,亦可能是包含 javascript (.js) 的 zip 压缩档案,或其他格式的档案。这些带有恶意程式或代码的附件通常是可以避过反恶意软件侦测的下载器。此外 HKCERT 亦发现部份受害者在访问被黑客入侵的网站时也会受到感染,这些网站主要是针对 Internet Explorer 的用户。

受到感染后,勒索软件通常会将用户系统上所有的文档、邮件、数据库、源代码、图片、压缩文件等多种文件进行某种形式的加密操作,使之不可用,或者通过修改系统配置文件,干扰用户正常使用系统,使系统的可用性降低;

在用户心急如焚想要开启文档时,勒索软件就会通过弹出窗口、对话框或生成文本文件等的方式,向用户发出勒索通知,要求用户向指定帐户汇款来获得解密文件的密码,或者获得恢复系统正常运行的方法。

勒索病毒背后巨大的利益驱动

勒索软件目前的目标主要集中在企业,如这次遭受大规模攻击的英国国立医院系统和中国高校系统。医院、学校和企业的运转牵涉到广大的人群,因而“勒索软件”对其带来的威胁尤其巨大,而所能索取的赎金往往也更高。

2013年,一款勒索软件“密码锁”,在两个月之内入侵超过23.4万台微软“视窗”操作系统电脑,最终黑客“获利”2700万美元!

除了要支付巨额赎金外,被勒索的对象也面临着其他方面的潜在威胁。如对医院而言,第一,会导致有关于病人的诊病历史和药物历史被加密,难以获取。第 二,会影响到整个医院的运作,某些依赖电脑来控制的装置难以运转,其中包括手术室的预约和手术进行。这些威胁无疑非常不利于保障病人的安全。就其他企业而 言,其运转同样会受到负面的影响,极可能导致不必要的经济损失。

新闻转自凤凰资讯

专杀工具软件具体使用方法

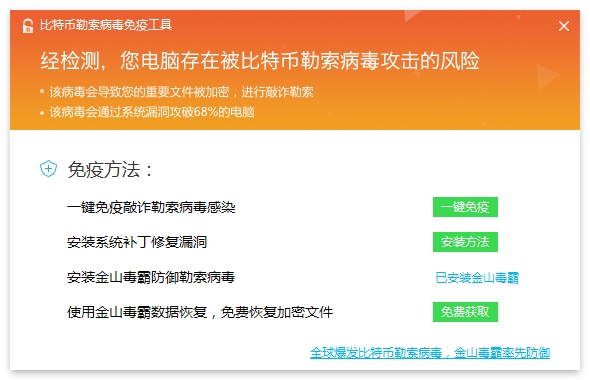

金山专杀工具使用方法:

下载工具(杀完毒后不会要求安装金山毒霸,如需请点击安装,良心企业)

检测当前电脑是否有免疫比特币勒索病毒攻击

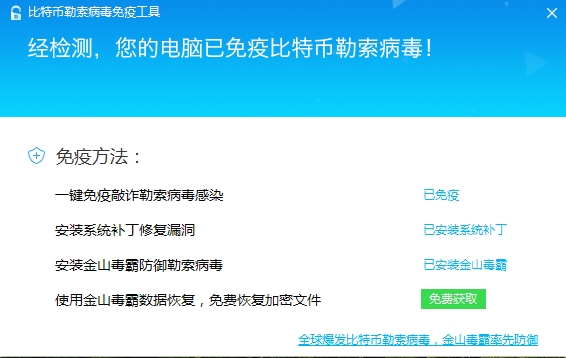

已成功免疫效果如下图

我们知道,那些已经被加密的数据文件,在没有取得密钥的情况下,解密基本没有可能。但在了解到病毒加密的原理之后,发现仍有一定机会找回原始文件:病毒加密原文件时,会删除原文件,被简单删除文件的硬盘只要未进行大量写入操作,就存在成功恢复的可能。

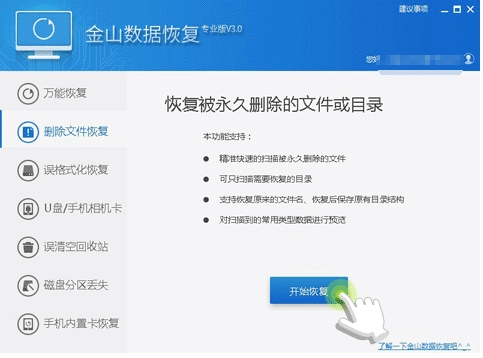

使用金山毒霸数据恢复找回受损前的文档

请使用免费帐号ksda679795862,密码:kingsoft,来启用金山毒霸的数据恢复功能。

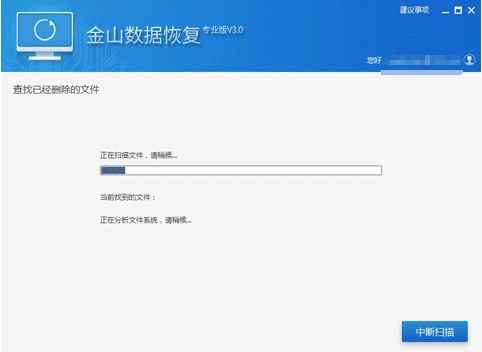

1.选择删除文件恢复

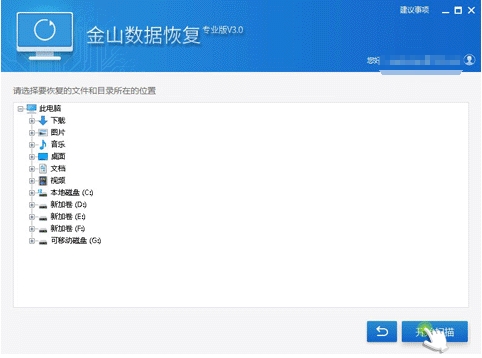

2.选择扫描对象:在界面中选择文件丢失前所在的磁盘或文件夹,然后点击“开始扫描”。

3.扫描过程:文件数量越多,扫描时间越长,请耐心等待。(一般扫描速度2分钟3G)

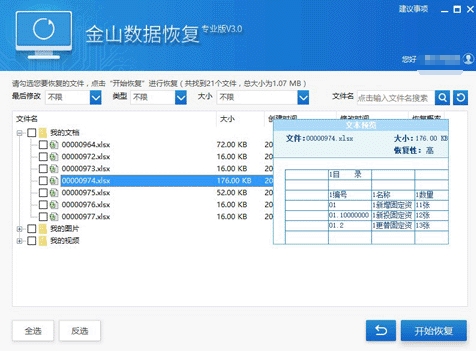

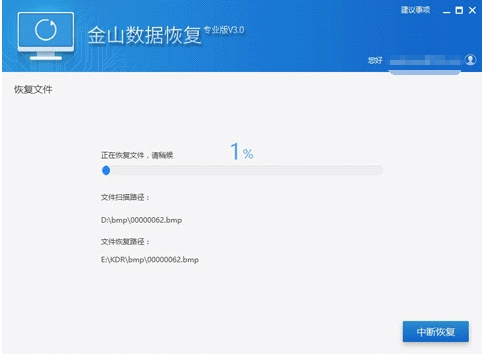

4.扫描完结果预览:点击文件可进行预览,可预览的就是可有机会成功恢复的。勾选需要恢复文件(夹),点击开始恢复即可恢复文件。

5.选择恢复路径:恢复的文件将保存再您选择的文件夹路径,请选择您要恢复到哪个文件夹。(强烈建议将要恢复的文件保存到其他硬盘,而非丢失文件的硬盘,以避免造成二次损伤。)

6.查看恢复结果:恢复的文件夹将保存在您选择的文件夹路径,打开目录可检查恢复的文件。

以下几种情况需要注意:

1.扫描出来的照片、office文档,显示不可预览的,是无法恢复的。(无法预览office文档,表示文档已部分受损)

2.不支持预览的文件类型,只能恢复后才能知道是否可以正常使用

3.使用误删除文件功能,扫描完后,每个文件会有恢复概率显示,恢复概率高,恢复成功率就高

4.视频文件极易产生碎片和数据覆盖,所以视频文件完全恢复的可能性很小。

5.物理损坏的硬盘或其他存储介质,恢复后的文件可能是已损坏的文件。

360专杀工具使用方法

下载工具(杀完毒前会默认安装,现在不耻,一直都不耻,不过360反应是最快的,第一出专杀,这点抵赞!)

针对不同版本Windows用户,360“NSA武器库免疫工具”可以扫描系统环境,精准检测出NSA武器库使用的漏洞是否已经修复,并提示用户安 装相应的补丁。针对XP、2003等无补丁的系统版本用户,防御工具能够帮助用户关闭存在高危风险的服务,从而对NSA黑客武器攻击的系统漏洞彻底“免 疫”。

附:NSA武器库中影响Windows个人用户的十大黑客武器

1、EternalBlue(永恒之蓝):SMBv1漏洞攻击工具,影响全平台,已被微软补丁MS17-010修复。在微软支持期的系统可使用360安全卫士检测修复漏洞,不在支持期的系统可使用360“NSA武器库免疫工具”进行免疫;

2、EternalChampion(永恒王者):SMBv1漏洞攻击工具,影响全平台,已被微软补丁MS17-010修复。在微软支持期的系统可使用360安全卫士检测修复漏洞,不在支持期的系统可使用360“NSA武器库免疫工具”进行免疫;

3、EternalRomance(永恒浪漫):SMBv1漏洞攻击工具,影响全平台,已被微软补丁MS17-010修复。在微软支持期的系统可使用360安全卫士检测修复漏洞,不在支持期的系统可使用360“NSA武器库免疫工具”进行免疫;

4、EternalSynergy(永恒协作):SMBv3漏洞攻击工具,影响全平台,已被微软补丁MS17-010修复。在微软支持期的系统可使用360安全卫士检测修复漏洞,不在支持期的系统可使用360“NSA武器库免疫工具”进行免疫;

5、EmeraldThread(翡翠纤维):SMBv1漏洞攻击工具,影响XP和2003,已被微软补丁MS10-061修复,相关系统用户可使用360安全卫士检测修复漏洞;

6、ErraticGopher(古怪地鼠):SMB漏洞攻击工具,影响XP和2003,无补丁,相关系统用户可使用360“NSA武器库免疫工具”进行免疫;

7、EskimoRoll(爱斯基摩卷):Kerberos漏洞攻击工具,影响2000/2003/2008/2008 R2的域控服务器,已被微软补丁MS14-068修复,相关系统用户可使用360安全卫士检测修复漏洞;

8、EducatedScholar(文雅学者):SMB漏洞攻击工具,影响VISTA和2008,已被微软补丁MS09-050修复,相关系统用户可使用360安全卫士检测修复漏洞;

9、EclipsedWing(日食之翼):Server netAPI漏洞攻击工具,影响2008及之前的所有系统版本,已被微软补丁MS08-067修复,相关系统用户可使用360安全卫士检测修复漏洞;

10、EsteemAudit(尊重审查):RDP漏洞远程攻击工具,影响XP和2003,无补丁,相关系统用户可使用360“NSA武器库免疫工具”进行免疫。

自动关闭入侵端口135、137、138、139、445工具使用方法

下载工具(批处理,下面公布批处理代码,请放心使用,不放心的用记事本打开查看后使用或者自己复制代码做成bat运行)

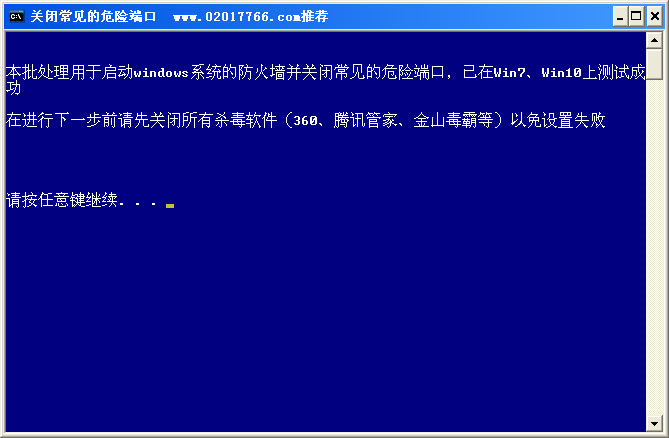

双击运行批处理工具,按提示一步步操作即可完成

批处理代码:

@echo off

color 1f

title 关闭常见的危险端口 www.02017766.com推荐

echo.

echo.

echo 本批处理用于启动windows系统的防火墙并关闭常见的危险端口,已在Win7、Win10上测试成功

echo.

echo 在进行下一步前请先关闭所有杀毒软件(360、腾讯管家、金山毒霸等)以免设置失败

echo.

echo.

echo.

echo.

pause

cls

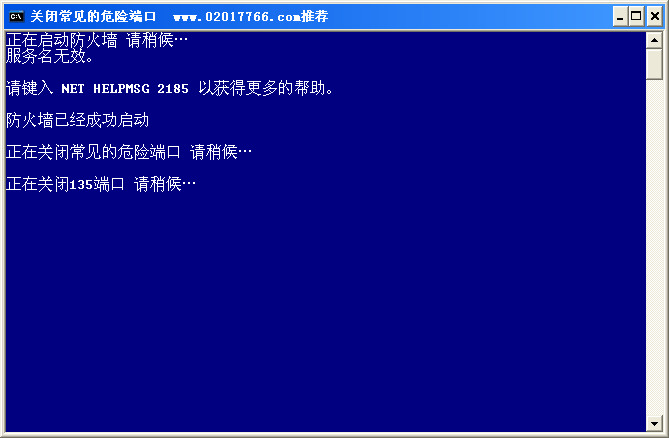

echo 正在启动防火墙 请稍候…

sc config MpsSvc start= auto > nul

net start MpsSvc > nul

netsh advfirewall set allprofiles state on > nul

echo 防火墙已经成功启动

echo.

echo 正在关闭常见的危险端口 请稍候…

echo.

echo 正在关闭135端口 请稍候…

netsh advfirewall firewall add rule name="band 135" protocol=TCP dir=in localport=135 action=block > nul

netsh advfirewall firewall add rule name="band 135" protocol=TCP dir=out localport=135 action=block > nul

netsh advfirewall firewall add rule name="band 135" protocol=UDP dir=in localport=135 action=block > nul

netsh advfirewall firewall add rule name="band 135" protocol=UDP dir=out localport=135 action=block > nul

echo 正在关闭137端口 请稍候…

netsh advfirewall firewall add rule name="band 137" protocol=TCP dir=in localport=137 action=block > nul

netsh advfirewall firewall add rule name="band 137" protocol=TCP dir=out localport=137 action=block > nul

netsh advfirewall firewall add rule name="band 135" protocol=UDP dir=in localport=137 action=block > nul

netsh advfirewall firewall add rule name="band 135" protocol=UDP dir=out localport=137 action=block > nul

echo 正在关闭138端口 请稍候…

netsh advfirewall firewall add rule name="band 138" protocol=TCP dir=in localport=138 action=block > nul

netsh advfirewall firewall add rule name="band 138" protocol=TCP dir=out localport=138 action=block > nul

netsh advfirewall firewall add rule name="band 138" protocol=UDP dir=in localport=138 action=block > nul

netsh advfirewall firewall add rule name="band 138" protocol=UDP dir=out localport=138 action=block > nul

echo 正在关闭139端口 请稍候…

netsh advfirewall firewall add rule name="band 139" protocol=TCP dir=in localport=139 action=block > nul

netsh advfirewall firewall add rule name="band 139" protocol=TCP dir=out localport=139 action=block > nul

netsh advfirewall firewall add rule name="band 139" protocol=UDP dir=in localport=139 action=block > nul

netsh advfirewall firewall add rule name="band 139" protocol=UDP dir=out localport=139 action=block > nul

echo 正在关闭445端口 请稍候…

netsh advfirewall firewall add rule name="band 445" protocol=TCP dir=in localport=445 action=block > nul

netsh advfirewall firewall add rule name="band 445" protocol=TCP dir=out localport=445 action=block > nul

netsh advfirewall firewall add rule name="band 445" protocol=UDP dir=in localport=445 action=block > nul

netsh advfirewall firewall add rule name="band 445" protocol=UDP dir=out localport=445 action=block > nul

cls

echo.

echo.

echo.

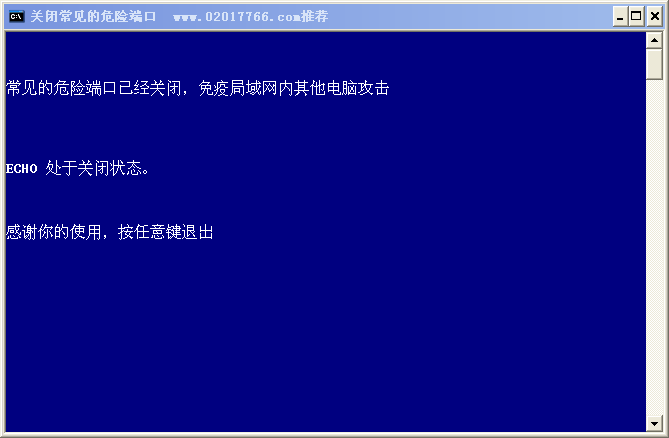

echo 常见的危险端口已经关闭,免疫局域网内其他电脑攻击

echo.

echo.

echo.

echo.

echo

echo.

echo.

echo.

echo 感谢你的使用,按任意键退出

pause>nul

把以上代码复制粘贴到一个新建记事本,保存后把后缀“.txt”改成“.bat”,确定保存,运行跟上面的效果一样!

推荐路线:

川藏10日自驾游|最美318国道成都、新都桥、波密、林芝拉萨川藏南线10日自驾游

桂林高铁三天游|广西桂林象山公园、兴坪漓江、银子岩、南溪山樱花动车三天游

番禺最具性价比两天公司会议|番禺岭南佳园酒店(原丽江度假花园)两天会议计划

黄山双飞三天游|安徽黄山、宏村、花山谜窟双飞三日纯玩周末公司福利游

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

独立包团说明:

1、以上报价如无特别说明均为按40人独立包团广州市中心平日出发核算的参考计价(人数增减会引起价格变动;非广州市中心番禺、花都、增城、从化、南沙、黄埔开发区等地出发价格略有增加;周末或黄金周会引起价格变动),准确价请以当天来电实际咨询为准。服务热线:020-85786363、28965636;网址:www.02017766.com.

2、所有行程可按您的要求进行个性化设计、调整线路或增减天数、景点。欢迎各团体来电咨询,我社可提供车辆上门接送或单订房订票服务,价格优惠!

3、线路除散客专线外均为全程不进购物店的纯玩包团游。(注:包团游指客人自组团队,自己一辆车一导游,中途不接收其它散客,出游时间与集合上车地点由客人定,出游天数、景点、餐饮、住宿均按客人的要求进行个性合理按排);

4、独立包团人数不限,一般10人以上可以按团体门票、团体房价优惠,其中每辆车坐40到53人之间价格最平,反之则车费较高。

团队操作流程:

客人尽早确定日期,我司制定正规合同,客人确认回传→客人按合同约定支付定金或团款并于出发前一天以上提供准确无误的Excel版出游人员名单(含姓名+身份证号码【外籍人士姓名+性别+证件号+出生年月日】,我社将于出发前一天购买保险并发送保险单给客人)→指定时间和地点接团出发→导游或司机接团当日付清余款。

散客拼团出游流程:

1、客人请将姓名、人数、出团日期及联络电话等资料于出团前一天以上中午12:00前告知我方;

2、游客凭报名信息等相关证明于出发当日在规定的时间、地点乘车出游。

散客算方式:

游客请在一经落实后将所有团款付与我方,款到排位,不接受无款预留,一经预定不支持数量变更。

旅游温馨提示(出游者需带本人有效身份证,无身份证者,酒店恕不接待,谢谢):

1、报名时请认真阅读广州市国内旅游组团合同相关条例,签定合同的游客代表须清楚相关合同内容及相关注意事项,并负责向所有参与者传达合同内容和注意事项。旅游活动过程中需配合导游监管好其他客人的行为。

2、出门在外请保持良好心态,购买商品时请确认好价格及质量,避免发生纠纷。

3、请穿着适合运动的服装及防滑性能较好的鞋子以免造成不便及发生意外。不要在小摊小贩处购买不卫生的食品以免发生安全事故,并请注意您的身体健康,活动中如感到身体不适,应及时告知导游。

4、出行时请携带好您的有效身份证件(如学生团队还需带学生证)以免给您的住宿、乘机、购票及其他方面带来不便,因未能出示有效证件由此造成的损失由客人自行负责。

5、客人需自行携带保管好自己的行李物品,入住酒店需锁好门窗以防被盗。

6、如发生单男单女,所产生的房差由客人自理。

7、乘坐车辆时,请勿站立或离开坐位,以免发生意外伤害。

8、为了你的生命安全,请按景区提示及规定的游客活动场所内进行活动,严禁做出危及自身或他人安全的行为,严禁到江河、水塘、湖泊戏水游泳,严禁在非游泳区域或在无泳区工作人员看护下游泳。

9、建议客人另外为自己购买个人旅游意外保险,以防在发生意外时能得到多一份保障。

10、注意自身及财物安全,携带儿童的游客,要照顾好自己的孩子,不要让他们独自活动。严格按照景区规定进行参观游玩,不得乱刻,乱画乱摸,大呼小叫,要爱护公物。

11、老人家出游要视自身身体状况,量力而行,并应征得家人同意,如参加出游的,则本社视为其身体状况良好,并已征得家人同意出游。

部分图片来自于互联网,如其中引用了您不愿意分享的图片请联系本站删除,多谢谅解!